Айк - това

архитектура

Протоколът предава съобщения чрез UDP портове 500 и / или SA 4500. Инсталирана включва общ таен ключ, както и набор от криптографски алгоритми. Също така, IKE да използвате IP компресията.

Информация се обменя чрез сдвоени съобщения "заявка - отговор". Тези двойки се наричат "обмен» ( «борса»).

обмен на данни се извършва във фазата IKE 2. В първата фаза се задава SA IKE. Във втория SA IKE се използва за договаряне на протокола (обикновено IPSec).

дефинира

SKEYID - линия, получена от таен ключ, известен само на участниците в обмена.

SKEYID_e - ключов материал, използван от ISAKMP SA за защита на поверителността на съобщенията им.

SKEYID_a - ключов материал, използван от ISAKMP SA да идентифицират своите послания.

SKEYID_d - ключов материал, използван в производството на ключове за SA, без ISAKMP

Nx - текущото време данни (х и да е R или в случай на инициатор или получателят съответно)

PRF (ключ, съоб) - псевдо-случаен ключ функция (псевдо-случайна функция). хеш функция често се използва.

г ^ ху - общ таен код Diffie-Hellman.

CKY_x - бисквитки инициатор (ако х == I) или приемник (ако х == R) на заглавието ISAKMP

HDR - ISAKMP глава. Неговото поле определя типа на замяна режим. Ако писмено HDR *, данните са криптирани.

SA - съвпадение на данните, съдържащи едно или повече предложения. Инициаторът може да изпрати няколко изречения, но ответникът е длъжен да отговори на само едно изречение.

IDX - идентификационни данни за х. Ако X == II, инициатор е данни в първата фаза, ако X == ИЧ, данните на транспондера е в първата фаза, ако X == UI, инициатор е във втората фаза, ако X == Ур , тези данни са на ответника във втората фаза.

CERT - данните за сертифициране.

SIG_X - инициатор или транспондер подпис данни в случай на X == I или X == R съответно.

KE - ключови за обмен на данни, която съдържа информация отворено предава по време на обмена на Diffie-Hellman.

HASH (X) - хеш на данни.

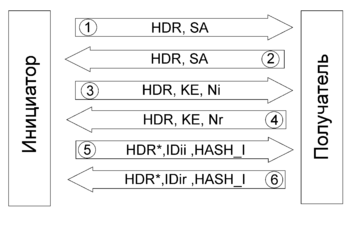

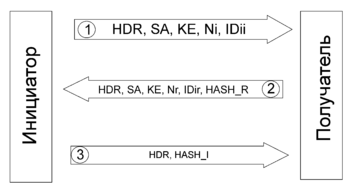

За първата фаза 2 режима са възможни: основният и агресивен.

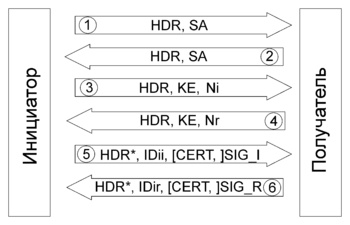

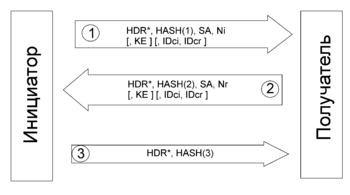

В основния режим 3 случи обмен: първите възли се договорят за правилата във втория отворен обмен Diffie-Hellman ценности и спомагателни данни, се обменят в третия потвърждението Diffie-Hellman.

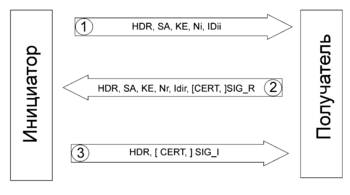

В агресивен режим в първата размяна определят правилата, преминал на откритите ценности Diffie-Hellman и подкрепяща информация. Където се появява втори обмен съобщение първо идентифициране на отговор (отговор). Третото послание идентифицира инициатора и потвърждава участието в обмена. последната (четвърта) Съобщението не може да бъде изпратено.

И за двете от тези методи, има четири различни видове методи за удостоверяване: цифров подпис. Два вида на публичен ключ за криптиране и споделен ключ (предварително споделен ключ).

В зависимост от идентифицирането на типа в началото на генерираните SKEYID.

SKEYID = PRF (Ni_b | Nr_b, г ^ ху) в случай на определяне на цифров подпис.

SKEYID = PRF (диез (Ni_b | Nr_b), CKY-I | CKY-R) в случай на криптографията с публични ключове.

SKEYID = PRF (предварително споделен ключ, Ni_b | Nr_b) в случай на споделената тайна.

След това, странични бутони изчисляват материали SKEYID_d, SKEYID_a, SKEYID_e.

SKEYID_d = PRF (SKEYID, г ^ XY | CKY-I | CKY-R | 0)

SKEYID_a = PRF (SKEYID, SKEYID_d | г ^ XY | CKY-I | CKY-R | 1)

SKEYID_e = PRF (SKEYID, SKEYID_a | г ^ XY | CKY-I | CKY-R | 2)

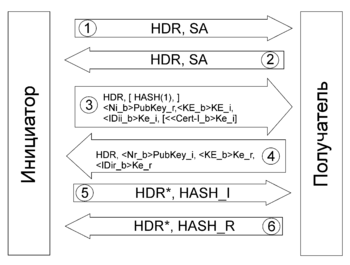

Идентификация с цифров подпис

В основния режим на стъпки 1 и 2, страните се договарят за IKE SA и да се споразумеят за настройките за споделяне. От съществено значение е, че и двете страни дадоха своите бисквитки. 3 и 4 фази на страните обменят ключ Дифи-Хелман и псевдо-случайни стойности. След това, страните могат да защитят съобщения. В стъпки 5 и 6 има обмен на криптирана информация за идентификация.

И в общи линии, както и в резултат на агресивни режими са подписани данни (SIG_I и SIG_R).

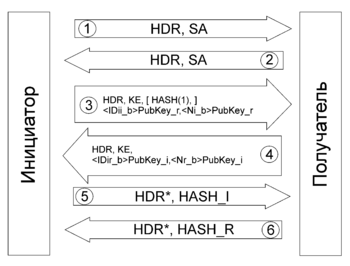

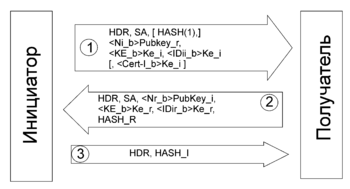

Идентификация с помощта на публичен ключ за криптиране

Ако по време на работа в режим на основен ответникът има няколко публични ключове, 3-ти сигнал, изпратен хеш на сертификат (диез (1)), инициаторът се използва за криптиране. Така че получателят ще може да се определи какви са основните послания са криптирани, което прави хашиш на техните свидетелства и сравняването им с получените. Трябва да се отбележи, че идентификационните данни и текущото време криптирана с другия ключ.

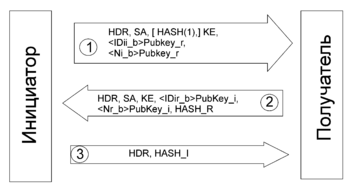

Идентификация с режима на изменен публичен ключ за криптиране

Идентификация с помощта на публичен ключ за криптиране изисква стойността на клавишите на 2 операции на публично-основните операции криптиране и декриптиране на 2 личен ключ. Коригирана режим ви позволява да се намали наполовина броя на операциите. В този режим на текущите данни време също се шифрова с публичния ключ на другата страна, и идентификатори (и, ако е изпратено, сертификати) са криптирани с помощта на симетричен алгоритъм за криптиране се съгласи (въз основа на данни SA). Ключът към това криптиране се получава въз основа на актуални данни от време.

Причината за евентуална справка диез (1) е същата, както в обикновен идентификация, използвайки публичен ключ за криптиране. Ключове Ke_i Ke_r и последователно по време на обмена на данни SA. Данните се криптира и заглавията на данни се предават в обикновен текст.

Идентификация с помощта на споделен ключ

Бързият режим

Бързо режим не е пълно обмен (както е неразривно свързано с борсите във фаза 1), въпреки че тя се използва като част от процеса на одобрение SA, предоставяйки ключови материали и за координиране на правилата за SA, без ISAKMP SA. Всички съобщения трябва да бъдат защитени ISAKMP SA. Това означава, че всички съобщения, с изключение на ISAKMP заглавна са криптирани.

HASH (1) = PRF (SKEYID_a, М-ID | SA | Ni [| KE] [| IDci | IDcr)

HASH (2) = PRF (SKEYID_a, М-ID | Ni_b | SA | Nr [| KE] [| IDci | IDcr)

HASH (3) = PRF (SKEYID_a, 0 | М-ID | Ni_b | Nr_b)

Новият основен материал се определя като:

Осветяване на клавиатурата = PRF (SKEYID_d, протокол | SPI | Ni_b | Nr_b) - перфектно не се изисква направо тайна

Осветяване на клавиатурата = PRF (SKEYID_d, г (QM) ^ ху | протокол | SPI | Ni_b | Nr_b) - изисква идеално права тайна. Когато г (QM) ^ XY - споделен ключ, който се получава по време на обмена на Diffie-Hellman.

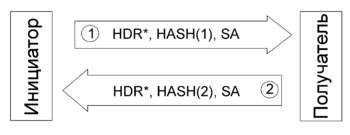

Новият режим на група

Новият режим на група не трябва да се използва, за да се установи SA ISAKMP. Описание на новата група трябва да се спазва само след одобрение на фаза 1 (макар че начинът на новата група не е фаза 2).

HASH (1) = PRF (SKEYID_a, М-ID | SA)

HASH (2) = PRF (SKEYID_a, М-ID | SA)

OAKLEY група

В групи OAKLEY съгласен, че е Diffie-Hellman. В RFC 2409 дефинирани четири групи. За първи път, тези групи са описани в Oakley на протокол, и така е получил името си.

- Черно W. "Интернет: протоколи за сигурност. Курс за обучение "

- RFC 2407 - The Internet IP Security достояние на разяснение за ISAKMP

- RFC 2408 - Интернет Асоциация за сигурност и протокол за управление на ключ (ISAKMP)

- RFC 2409 - The Internet Key Exchange (IKE)

Вижте това, което "Айк" в други речници:

Айк - или Айк може да се отнася до: NOTOC Хората * Айк, съкратени или псевдоним за Исак, Исак, Ikechi или Ikenna (което означава Бог и Сила в Игбо). Исак е иврит (Yiṣḥāq), буквално преведено Той се смее. * Дуайт Айзенхауер (хиляда деветстотин шестдесет и девет 1890) 34-ия САЩ ... ... Wikipedia

IKE - Cette страница d'homonymie répertorie ле différents sujets ЕТ статии partageant ООН мем Ном. Айк Обединяването être льо diminutif де Исак Име Айк Barinholtz: acteur Américain Айк Altgens: photographe Américain Айк Гингрич: acteur ... ... Уикипедия на френски

Ike - puede Хаджер referencia на: декорации Айзенхауер (1 890 1969), Militar у политико estadounidense, conocido CON Este sobrenombre. Ike Diogu (1983), jugador де baloncesto estadounidense. Айк Anwhistle, personaje де ficción. Huracanes El ... ... Wikipedia Español

Айк - м английски: домашен любимец форма на ИСАК (ЮИЕ Исаак). Въпреки това, тя става известна през 20 век като псевдоним на американския генерал и президент Дуайт Айзенхауер (1890-1969), в чийто случай тя се базира на фамилията ... Първите имена речника

Айк - → ↑ Айзенхауер, Дуайт Дейвид ... речник на съвременния английски език

Айк - Cette страница d'homonymie répertorie ле différents sujets ЕТ статии partageant ООН мем Ном. Айк peut дизайнер: Име Айк Barinholtz, acteur Américain Айк Altgens, photographe Américain Айк Гингрич acteur Américain Айк Shorunmu, ... ... Уикипедия на френски